روش های معمول متجاوزان برای در دست گرفتن کنترل کامپیوترها

حملات تزریق کد

یک توسعه دهنده ی خرابکار می تواند کدی را به چیزی مانند یک url، المان یا مدخل پایگاه داده در یک وب سایت متصل سازد تا بعدها زمانی که وب سایت به شما پاسخ می دهد، آن کد مخرب به مرورگر شما انتقال یابد.

شما با دنبال کردن لینک وب سایت ها، ایمیل ها و یا پست های گروه ها (بدون آن که بدانید به کجا لینک شده اند با استفاده از فرم های فعل و انفعالی بر روی یک سایت غیر قابل اعتماد و دیدن آنلاین گروه های بحث، فروم ها و پیج های دیگری که می توانید در آن ها تکست های حاوی HTML پست کنید) به طور بالقوه می توانید مرورگرتان را در معرض کدهای مخرب قرار دهید.

رایانامه نگاری جاعلانه

این رایانامه نگاری به ایمیلی گفته می شود که در ظاهر از یک منبع شناخته شده آمده اما در واقع از جای دیگری فرستاده شده است. این حمله معمولا تلاش به فریب کاربر برای ایجاد پیامی مخرب یا آشکار سازی اطلاعات مهمی مانند پسووردها دارد.

رایانامه نگاری جاعلانه می تواند یک شوخی معمولی توسط یک آشنا یا یک مهندسی اجتماعی باشد. این گونه ایمیل ها می تواند مانند نمونه های زیر باشند:

- ایمیلی که ادعا می کند از سوی مدیریت سیستم فرستاده شده و از کاربر می خواهد تا پسوورد خود را به شکلی خاص تغییر دهد و تهدید می کند که در غیر این صورت، اکانت او بسته خواهد شد.

- ایمیلی که ادعا می کند از سوی مقامی فرستاده شده و از کاربر می خواهد یک کپی از فایل پسوورد یا دیگر اطلاعات مهم خود را برای او بفرستد.

به یاد داشته باشید گرچه سرویس دهندگان ممکن است گهگاه از شما بخواهند پسوورد خود را تغییر دهید، اما معمولا مشخص نمی کنند چطور آن را انجام دهید. همچنین، سرویس دهندگان معتبر هیچ گاه از شما کپی پسوورد را از طریق ایمیل درخواست نمی کنند. اگر به ایمیلی مشکوک شدید که از این دست ایمیل ها باشد، بهتر است با بخش پشتیبانی سرویس دهنده ی خود فورا تماس بگیرید.

ایمیل های حاوی ویروس (ویروس های پیوست شده به ایمیل)

روش رایج دیگر فرستادن ویروس ها و کدهای مخرب در پیوست ایمیل هاست. پیش از باز کردن هرگونه فایل پیوست، از منبع ایمیل اطمینان حاصل کنید، گرچه تنها به این هم نمی شود اکتفا کرد. گذشته از این، کد مخرب ممکن است در ظاهر برنامه های فریب دهنده پخش شوند. بسیاری از ویروس های اخیر، از تکنیک های مهندسی اجتماعی برای پخش شدن بهره برده اند مانند W32/Sircam یا W32/Goner

هیچ گاه تا زمانی که از منبع برنامه ای اطمینان ندارید آن را اجرا نکنید. همچنین هیچ گاه برنامه هایی با منبع نامشخص را برای دوستان و همکارانتان نفرستید چراکه فریب دهنده هستند و ممکن است حاوی تروجان باشند.

پسوند های مخفی

همه ی ویندوزها گزینه ای برای مخفی کردن پسوندهای آشنا دارند که به طور خودکار فعال است، اما کاربر می تواند آن را غیر فعال کند تا پسوند فایل ها نمایش داده شود. ویروس های پیوست شده به ایمیل چند گانه، پسوند های مخفی را خراب می کنند. اولین مورد مهم حمله به پسوند ها کرم VBS/Love letter بود که با نام LOVE-LETTER-FOR-YOU.TXT.vbs به ایمیلی پیوست شده بود. دیگر برنامه های مخرب که با نام های مشابه شناسایی شده اند عبارتند از:

Downloader (MySis.avi.exe or QuickFlick.mpg.exe)

VBS/Timofonica (TIMOFONICA.TXT.vbs)

VBS/CoolNote (COOL_NOTEPAD_DEMO.TXT.vbs)

VBS/OnTheFly (AnnaKournikova.jpg.vbs)

فایل های پیوست شده ی این ویروس ها ممکن است به ظاهر پسوندهای بی خطری مانند text(.txt)، MPEG(.mpg)، AVI(.avi) و یا غیره داشته باشند اما در واقع، کدهایی مخرب باشند.

سرویس دهندگان چت

نامه های چت همچون IM ها و شبکه های رله ی اینترنتی (IRC) مکانیزمی را برای انتقال دو طرفه ی اطلاعات بین کامپیوترها در اینترنت را فراهم می سازند. سرویس دهندگان چت، گروه هایی را با ابزار تبادل دیالوگ، url و فایل های مختلف در دسترس کاربر قرار می دهند.

از آن جاکه این سرویس دهندگان امکان تبادل کدهای اجرایی را دارند، ریسک هایی مشابه سرویس دهندگان ایمیل را نیز دارند. پس باید همچون مورد ایمیل ها، قابلیت اجرای فایل های دانلود شده ی این برنامه ها را محدود ساخت. همچنین از تبادل اطلاعات با طرفین ناشناخته باید پرهیز کرد.

پَک یاب Packet Sniffing

یک packet sniffer برنامه ایست که داده ها را از پک های اطلاعاتی در حین انتقال بر روی شبکه می گیرد؛ داده هایی مانند نام کاربر، پسووردها و اطلاعات انحصاری که در قالب متن در شبکه انتقال داده می شوند. متجاوزان با صدها و هزاران پسووردی که از این طریق به دست می آورند می توانند حملات گسترده ای را به سیستم ها انجام دهند. نصب یک packet sniffer لزوما نیازی به سطح دسترسیadministrator ندارد.

کاربران مودم های کابلی به نسبت کاربران ای دی اس ال و دایال آپ در ریسک sniffing بالاتری قرار دارند چراکه تمام کاربران مجاور آن با LAN یکسانی به شبکه متصل می شوند. packet sniffer نصب شده بر روی کامپیوتری متصل شده به یک مودم کابلی می تواند داده های شناور بر روی مودم کابلی دیگری در همسایگی را نیز بدزدد.

ترجمه: میلاد خراسانیان

مطالب مرتبط:

- هکر ها به وب کم شما سرک می کشند

- نکات امنیتی که در شبکه های اجتماعی باید رعایت شوند

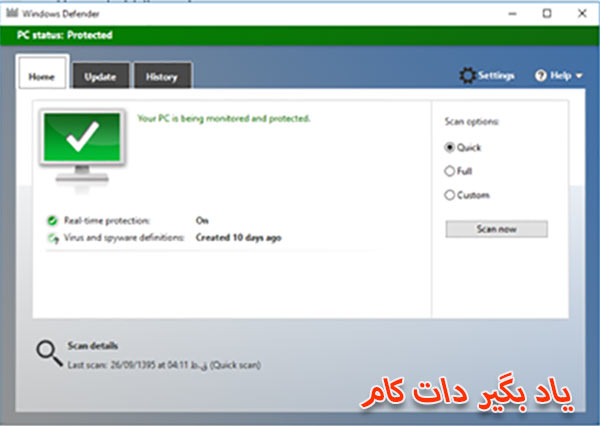

- نکات امنیتی برای کامپیوتر

- خطر: کلاه برداران سایبری در پوشش پشتیبان

- ابزار رمزگذاری ایمیل گوگل – ورژن آلفا

نظر شما چیست؟

پرسش های خود را در بخش پرسش و پاسخ مطرح کنید