بلاک چِین چگون کار می کند؟ به زبان ساده بیاموزید!

امروزه فناوری بلاک چِین بیش از انتظار فراگیر شده است اما بلاک چِین یا Blockchain چیست؟ چگونه کار می کند؟ از آن برای رفع چه مشکلاتی استفاده می شود و چگونه از آن استفاده می شود؟

همان طور که از نام آن مشخص می شود بلاک چِین به زنجیره ای از بلاک هایی می گویند که ما آن را در تصویر به صورت زنجیره ای از مکعب هایی که با زنجیر به یکدیگر متصل هستند نمایش داده ایم. این مکعب ها در حقیقت حاوی اطلاعاتی هستند.

این فناوری اولین بار توسط گروهی از محققین در سال 1991 معرفی شد و هدف آن افزودن اطلاعات زمانی به پرونده های دیجیتال بود به گونه ای که کسی نتواند آن تاریخ را تغییر دهد یا اطلاعات آن را سرقت کند. این فناوری تا سال 2009 میلادی که ساتوشی ناکاموتو آن را برای ارز دیجیتال بیت کوین مورد استفاده قرار داد عملا استفاده خاصی نداشت.

بلاک چین در حقیقت اطلاعاتی توزیع شده در بین تمام افراد است و می توانند آزادانه به آن دسترسی داشته باشند. بلاک چین قابلیت های جالبی دارد که به اطلاعات ذخیره شده در هر بلاک باز می گردد.

همین که اطلاعاتی در داخل بلاک چین ذخیره می شود تغییر دادن آن بسیار مشکل خواهد بود. اما این فناوری چگونه کار می کند؟

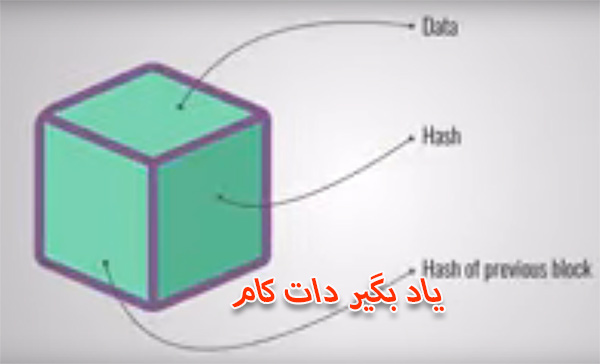

خوب اجازه دهید کمی دقیق تر به بلاک ها نگاه کنیم؟ همان طور که در تصویر زیر می بینید. هر بلاک یا مکعب شامل یک سری اطلاعات یا دیتا، hash یا رمز خود و هش یا رمز بلاک قبلی است.

اطلاعاتی که در داخل بلاک ذخیره می شود به عنوان مثال بلاک چین بیت کوین را در نظر می گیریم که در آن همه جزئیات مربوط به یک تراکنش ذخیره می شود اطلاعاتی مانند واریز کننده، گیرنده وجه، تعداد سکه ها و…

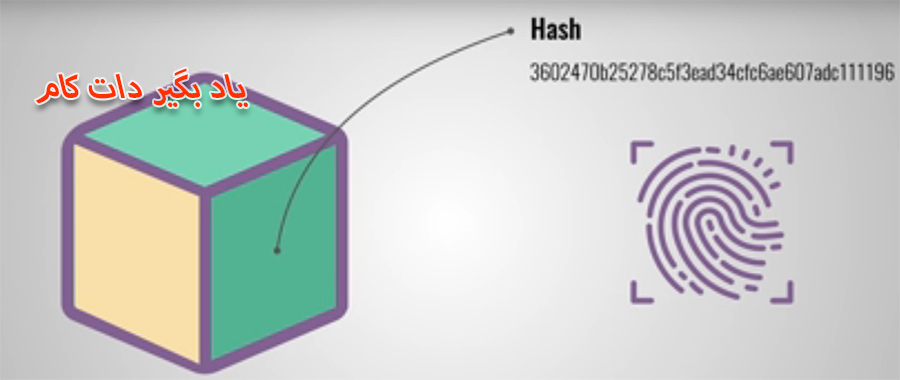

یک بلاک دارای یک هش یا رمز هم هست می توانید آن را با اثر انگشت مقایسه کنید که برای هر کس منحصر به فرد است و هر بلاک هم یک رمز منحصر به فرد دارد که مختص به خودش است هر بار که یک بلاک خلق می شود رمز یا هش آن هم ساخته می شود.

و با تغییر هر اطلاعاتی در داخل بلاک رمز یا هش آن تغییر می کند. و به همین دلیل رمزها برای تشخیص تغییرات در هر بلاک بسیار مفید هستند. اگر رمز یک بلاک تغییر کند دیگر بلاک قبلی نیست! در ادامه موضوع بیشتر برای شما روشن می شود.

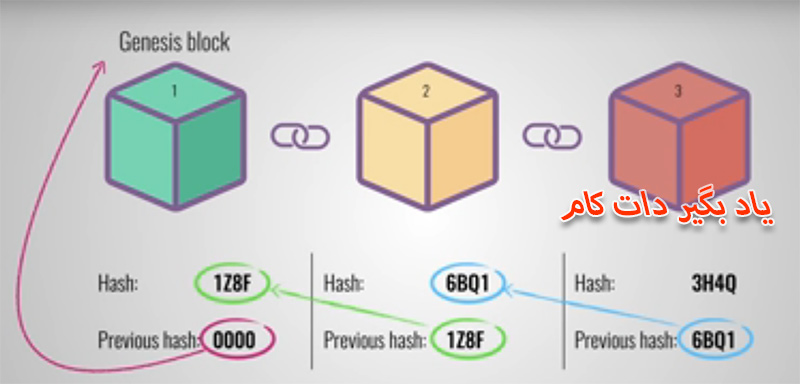

عنصر سوم در هر بلاک، رمز بلاک قبلی است به این ترتیب تغییرات زنجیره ای از بلاک ها ایجاد می شوند که از طریق رمزها یا اثر انگشت خود به یکدیگر متصل شده اند. به همین دلیل است که بلاک ها امنیت بالایی دارند. اجازه دهید یک مثال برای شما بیاورم.

زنجیره ای از سه بلاک را در تصویر زیر مشاهده می کنید. همان طور که می بینید هر بلاک دارای یک هش و هش (رمز) مربوط به بلاک قبلی است. بلاک شماره 3 با رمز بلاک قبلی به بلاک شماره 2 متصل می شود. و بلاک شماره 2 به شماره 1 متصل می شود و بلاک اول متفاوت است نمی تواند به بلاک قبلی متصل شود چون قبل از آن بلاکی وجود ندارد به این بلاک genesis می گویند.

به کمک رمزها به تنهایی نمی توان به این اطلاعات دسترسی کرد یا اطلاعات آن را به سرقت برد. امروزه کامپیوترها بسیار سریع شده اند و می توانند در هر ثانیه صدها هزار رمز تولید کنند. حال اگر یک هکر تلاش کند اطلاعات شما را بدزد به سختی می تواند به رمز یک بلاک دسترسی پیدا کند ولی باز هم نمی تواند به اطلاعات آن دسترسی پیدا کند فقط می تواند روی آن بلاک خرابکاری کند و رمز یا هش آن را تغییر دهد که پیغام خطایی به خاطر عدم تطابق بلاک ها دریافت خواهید کرد و می توانید با یک فرمان به سادگی مجددا رمز بلاک را تغییر دهید و مشکل را برطرف کنید.

در این فناوری به جای اینکه از یک سیستم مرکزی برای مدیریت زنجیره استفاده شود از فناوری شبکه p2p استفاده می شود که هر کسی می تواند به آن متصل شود وقتی کسی به این شبکه می پیوندد یک کپی کامل از بلاک چِین دریافت می کند. node های شبکه که می تواند این کار را انجام دهد سکوئنس و ترتیب خود را دارد.

حال ببینیم وقتی شخصی یک بلاک جدید تولید می کند چه اتفاقی رخ می دهد. بلاک برای هر کسی در شبکه ارسال می شود هر نود شبکه چک می کند که این بلاک مشکل امنیتی نداشته باشد و اگر همه چیز مرتب باشد هر node این بلاک را به بلاک چِین خود اضافه می کند. به این قابلیت وفاق (consensus) می گویند. به این ترتیب همه در اعتبار سنجی یک بلاک شرکت می کنند. بلاک هایی که درستکاری نشده باشند و معتبر نباشند توسط نودهای دیگر رد صلاحیت می شوند.

بنابراین کسی می تواند آن را هک کند که اطلاعات تمام زنجیره بلاک ها را داشته باشد یا به آنها نفوذ کند و کار خود را یکبار دیگر برای هر بلاک ثابت کند و بیش از 50 درصد از شبکه p2p را تحت کنترل خود داشته باشد که کاری بسیار مشکل و نزدیک به محال است.

علی یزدی مقدم

نظر شما چیست؟

پرسش های خود را در بخش پرسش و پاسخ مطرح کنید